Η περασμένη χρονιά χαρακτηρίστηκε από ραγδαίες εξελίξεις στον χώρο της κυβερνοασφάλειας και των ψηφιακών απειλών και ανέδειξε πως ακόμη και στις πιο θωρακισμένες υποδομές, τα μικρά κενά ασφαλείας μπορεί να αποβούν μοιραία. Η σωστή επιλογή των εργαλείων ώστε να μην δημιουργείται overwhelm στις ομάδες ασφαλείας, η επαρκής επάνδρωση των ομάδων security & IT ή επιλογή του κατάλληλου εξωτερικού συνεργάτη, μπορούν να βοηθήσουν στην άμεση αντιμετώπιση περιστατικών ασφαλείας

Η Bitdefender, Παγκόσμιος Ηγέτης στο Cyber Security, έχει συγκεντρώσει παρακάτω τις πιο σημαντικές αλλαγές που αναμένονται στην κυβερνοασφάλεια για το 2024.

Κανονισμοί χρήσης τεχνητής νοημοσύνης και μηχανικής μάθησης

Τόσο η τεχνητή νοημοσύνη όσο και η μηχανική μάθηση παίζουν πλέον ενεργό ρόλο στις επιχειρήσεις αλλά και στις εφαρμογές που χρησιμοποιούν. Από την βελτιστοποιημένη λήψη αποφάσεων έως την αυτοματοποίηση των απαραίτητων εργασιών, η AI και το ML αποτελούν μέρος της καθημερινότητας σε μεγάλο εύρος επιχειρήσεων, ενώ παραμένουν ταχέως εξελισσόμενες τεχνολογίες.

Δεδομένου της ζήτησης για αύξησης της διαφάνειας, για μέτρα κατά της μεροληψίας και για μηχανισμούς διόρθωσης σφαλμάτων για την AI και το ML, το 2024 φέρνει αλλαγές στον τρόπο λειτουργίας τους:

- Επιβολή ηθικών και νομικών υποχρεώσεων στους υπευθύνους ανάπτυξης προγραμμάτων με ΑΙ

- Κατάρτιση ολοκληρωμένων προτύπων για την ασφαλή εργασία με ML συστήματα

- Σύσταση συμβουλίων για την εποπτεία των σωστών πρακτικών ΑΙ

- Λίστες ηθικών μεταβλητών που επιτρέπουν στους επιστήμονες δεδομένων να δημιουργήσουν αμερόληπτους αλγόριθμους

Εσωτερική αρχιτεκτονική μηδενικής εμπιστοσύνης

Με τη μετακίνηση του μεγαλύτερου μέρους των απαραιτήτων για μια επιχείρηση υποδομών στο Cloud, η ανάγκη για προστασία στο ψηφιακό νέφος αυξάνεται, καθώς οι επιχειρήσεις και όχι οι πάροχοι, είναι υπεύθυνες για την προστασία των δεδομένων τους. Η συνετή κυβερνοασφάλεια επιτυγχάνεται μέσω της υιοθέτησης αρχιτεκτονικών μηδενικής εμπιστοσύνης. Αυτό συνεπάγεται την εξάλειψη της έμμεσης εμπιστοσύνης στους χρήστες, και εφαρμογή ισχυρών συστημάτων επικύρωσης στοιχείων.

Μέσω αυτών των συστημάτων επιτυγχάνεται η επαλήθευση της ταυτότητας ενός υπαλλήλου μετά από αυστηρό έλεγχο. Η πρόσβαση σε κρίσιμα δεδομένα περιορίζεται, αφού ο κάθε εργαζόμενος αποκτά άδεια μόνο για τα στοιχεία που χρειάζεται. Ένα κρίσιμο σημείο στην εφαρμογή αυτών των αρχιτεκτονικών είναι η ανάγκη για συνεχή παρακολούθηση των δραστηριοτήτων των εργαζομένων. Μόνο έτσι θα μπορεί μια επιχείρηση να παρατηρήσει κάποια μη φυσιολογική συμπεριφορά, η οποία θα αποτελέσει πιθανή απειλή.

Πολύπλοκες επιθέσεις Ransomware

Όπως αναφέραμε παραπάνω, όλο και περισσότερες επιχειρήσεις ανεβάζουν πλέον ευαίσθητα δεδομένα στο Cloud. Αυτό θα ωθήσει τις ομάδες ransomware να εστιάσουν σε αυτά τα περιβάλλοντα, με σκοπό να μεγιστοποιήσουν τα πλεονεκτήματα για εκβιασμό.

Οι τάσεις των ransomware που βρίσκονται σε άνοδο αυτή τη στιγμή είναι δύο. Η πρώτη θεωρείται επίθεση «διπλού εκβιασμού», κατά την οποία οι επιτιθέμενοι κρυπτογραφούν δεδομένα και διαχέουν ευαίσθητες πληροφορίες από τα συστήματα του θύματος. Ύστερα, απειλούν να τις πουλήσουν ή να τις δημοσιεύσουν, αν το θύμα δεν πληρώσει.

Η δεύτερη τάση είναι η δημιουργία επιχειρήσεων ransomware-as-a-service (RaaS), οι οποίες λειτουργούν ως εργαλειοθήκες ransomware για πιθανούς εγκληματίες του κυβερνοχώρου.

Δεδομένου των παραπάνω, οι κανονισμοί των εταιρειών αλλάζουν. Πλέον, είναι απαραίτητη η:

- Διεξαγωγή εκπαίδευσης σε θέματα κυβερνοασφάλειας, καθώς και η εφαρμογή της.

- Διατήρηση αντιγράφων ευαίσθητων δεδομένων σε πολλαπλά Back ups, με τουλάχιστον ένα offline.

- Διάθεση σχεδίων αντιμετώπισης και ανάκαμψης σε περίπτωση επίθεσης ransomware.

Αξιολόγηση κινδύνου των συσκευών διασύνδεσης

Πλέον, οι συσκευές διασύνδεσης χρησιμοποιούνται από εκατομμύρια επιχειρήσεις. Αυτή η πληθώρα συνδεδεμένων συσκευών μπορεί να προσφέρει αποδοτικότητα και ταχύτητα, αλλά δίνει στους κυβερνοεπιτιθέμενους άφθονο έδαφος για εκμετάλλευση. Πολλά συστήματα συσκευών διασύνδεσης στερούνται ακόμα βασικών διατάξεων ασφαλείας, τις η κρυπτογράφηση δεδομένων.

Για τη μετρίαση των κινδύνων που συνεπάγεται η διασύνδεση, οι επιχειρήσεις μπορούν να πραγματοποιήσουν τις παρακάτω ενέργειες:

- Απαίτηση ελέγχων πρόσβασης.

- Εφαρμογή κανονισμών ασφαλείας για τη μετάδοση δεδομένων.

- Συνεχή παρακολούθηση των διασυνδέσεων, με σκοπό των εντοπισμό ανωμαλιών.

- Τμηματοποίηση των δικτύων.

Παγκόσμια προσέγγιση των κανονισμών και συμμόρφωση

Τόσο η αυξανόμενη συχνότητα, όσο και ο αντίκτυπος των κυβερνοεπιθέσεων, έχουν θέσει την κυβερνοασφάλεια πολύ ψηλά στην λίστα των παγκόσμιων απειλών. Οι ρυθμιστικές αρχές σε μια προσπάθεια να βοηθήσουν οργανισμούς και επιχειρήσεις να προστατεύσουν την ψηφιακή τους περιουσία και να διασφαλίσουν την λειτουργικότητά τους, εκδίδουν ανανεωμένους κανονισμούς στα πλαίσια μιας διεθνούς συνεργασίας. Σκοπός της είναι η επίτευξη του εξορθολογισμού της εποπτείας της κυβερνοασφάλειας.

Οι επικαλυπτόμενοι κανόνες, οι οποίοι αλλάζουν από χώρα σε χώρα, συχνά οδηγούν σε πλεονασμό κι εμποδίζουν την καινοτομία. Έτσι, παρατηρούμε μια παγκόσμια τάση προς εναρμονισμένες πρακτικές προστασίας δεδομένων, οι οποίες γίνονται εμφανείς σε συμφωνίες μεταξύ ΕΕ-ΗΠΑ και ΗΠΑ-ΗΒ.

Ενισχυμένοι κανονισμοί θα υπάρξουν και στην εφοδιαστική αλυσίδα. Οι απειλές στο Supply Chain Attack, όπως τα περιστατικά SolarWinds και Log4j, υπογραμμίζουν την ανάγκη για έλεγχο στο περιβάλλον των προμηθευτών.

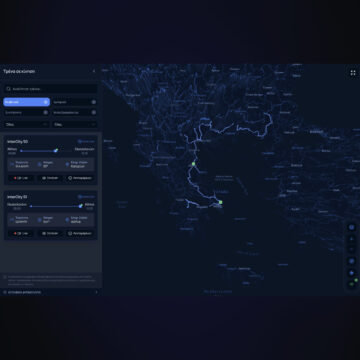

Η Bitdefender, με όραμα ένα πιο ασφαλές ψηφιακό περιβάλλον όπου οι οργανισμοί και οι επιχειρήσεις θα μπορούν να εργάζονται χωρίς να απειλούνται, έχει ενισχύσει την εταιρική πλατφόρμα GravityZone με τεχνολογίες αιχμής που προσφέρουν μέγιστη θωράκιση- εντοπισμό- πρόληψη και απόκριση έναντι των σύγχρονων απειλών. Οι εκδόσεις GravityZone Business Security Enterprise και Security Premium, προσφέρουν βαθιά ορατότητα σε πραγματικό χρόνο, εξοικονομώντας πόρους και αυξάνοντας την αποδοτικότητα των ομάδων ασφαλείας.

Επισκεφθείτε την ιστοσελίδα της Bitdefender και επιλέξτε την λύση που ταιριάζει στις δικές σας ανάγκες.

Join the Conversation →